GRAPHIQUE DE RISQUE DE MENACENOMIQUE

Accélérez les décisions d’affaires cybernétiques grâce à la quantification alimentée par l’IA

Le Threatonomics Risk Graph combine des données de sécurité, financières et d’assurance afin de donner aux DSCI et aux gestionnaires de risques le contexte d’affaires dont ils ont besoin pour prendre des décisions éclairées d’investissement en cybersécurité.

PRISE DE DÉCISION ÉCLAIRÉE PAR LE RISQUE

Chaque décision cybernétique commence par poser les bonnes questions

Quelle est ma posture de sécurité?

En analysant vos contrôles et politiques de sécurité, Threatonomics Risk Graph établit une base de scénarios possibles pouvant entraîner une perte, et non une liste de vérification générique des lacunes de conformité.

Où suis-je le plus exposé?

Nos modèles identifient précisément les vulnérabilités, les voies d’attaque et les lacunes de contrôle qui causent réellement des pertes financières afin que vous puissiez concentrer votre attention là où cela compte le plus.

Quel est l’impact sur les affaires?

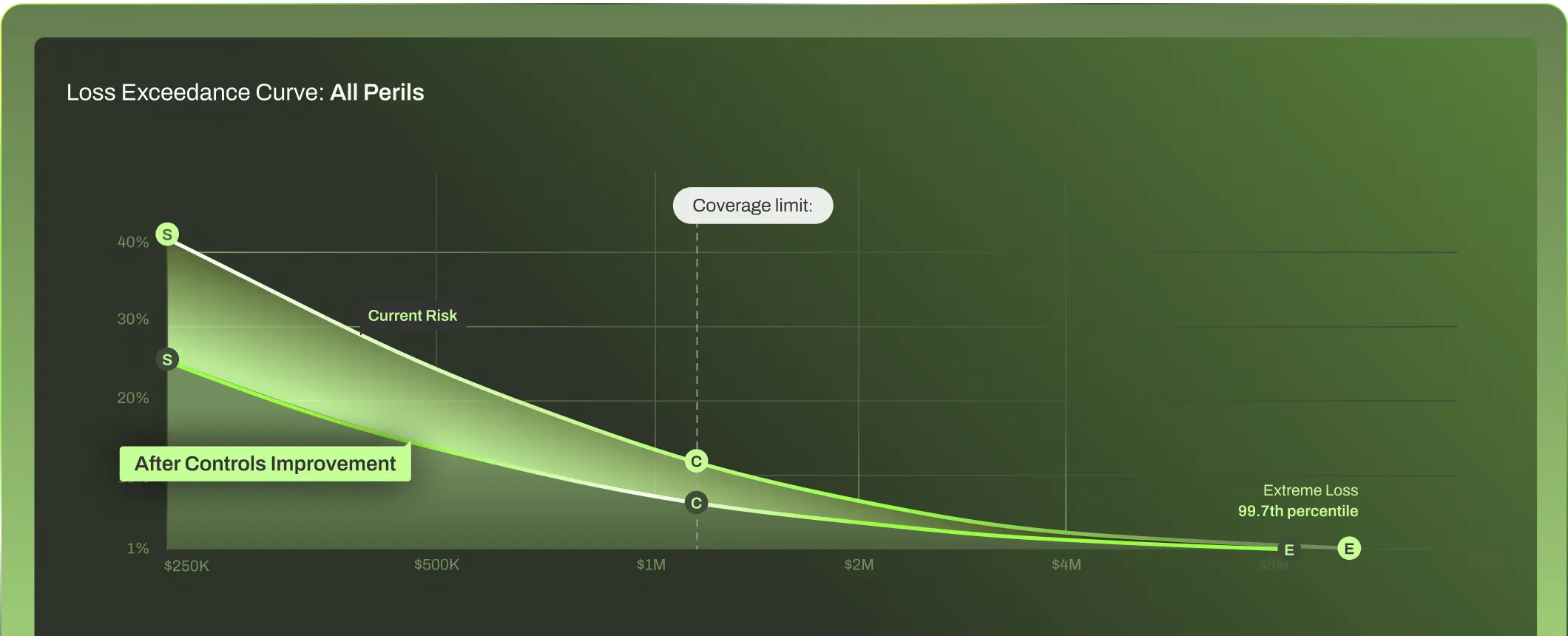

En reliant votre exposition technique aux données financières et d’assurance, nos modèles quantifient la véritable gravité financière et opérationnelle d’un événement cybernétique.

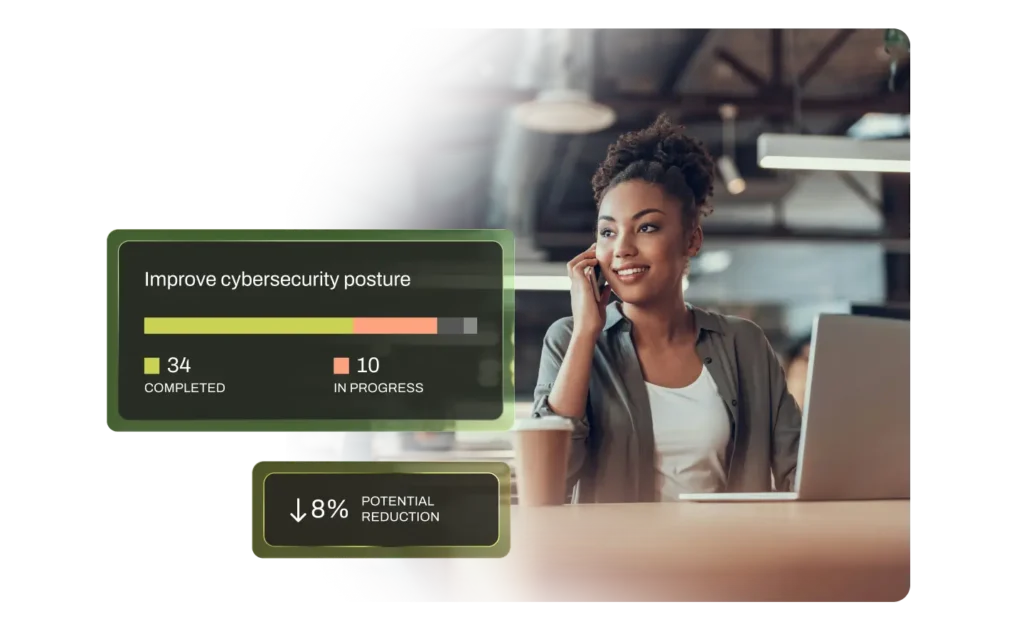

Qu’est-ce que je devrais réparer en premier pour maximiser l’impact?

La pile de modèles classe les actions les plus critiques que vous pouvez entreprendre pour réduire les risques le plus rapidement possible et offrir le meilleur retour sur investissement.

COMMENT ÇA FONCTIONNE

Quantification des risques cybernétiques, propulsée par l’IA

Le Threatonomics Risk Graph unifie vos données de sécurité et financières avec nos données de sinistres pour quantifier les scénarios de risque, en mettant en avant des motifs au niveau du portefeuille pour établir des références et renforcer vos décisions d’investissement en matière de risques.

Composer Risk

Risque de décomposition

Remédiation prioritaire

Recomposition du portefeuille

Prioriser les dépenses de sécurité est une supposition si vous ne comprenez pas l’impact de l’entreprise. En rassemblant les données de sécurité, financières et de sinistres, le Threatonomics Risk Graph donne à votre stratégie cybernétique le contexte qui lui manque.

Le graphique de risque de menacenomiques compose vos données en risque total, puis les décompose en types d’événements et de déclencheurs qui pourraient directement mener à des situations financières.

Pour chaque déclencheur, nous listons les actions que votre organisation pourrait entreprendre pour réduire le risque d’exploitation… Ensuite, prioriser ces actions en fonction de la probabilité et de l’impact de la perte financière, ainsi que du retour sur investissement attendu de chaque contrôle.

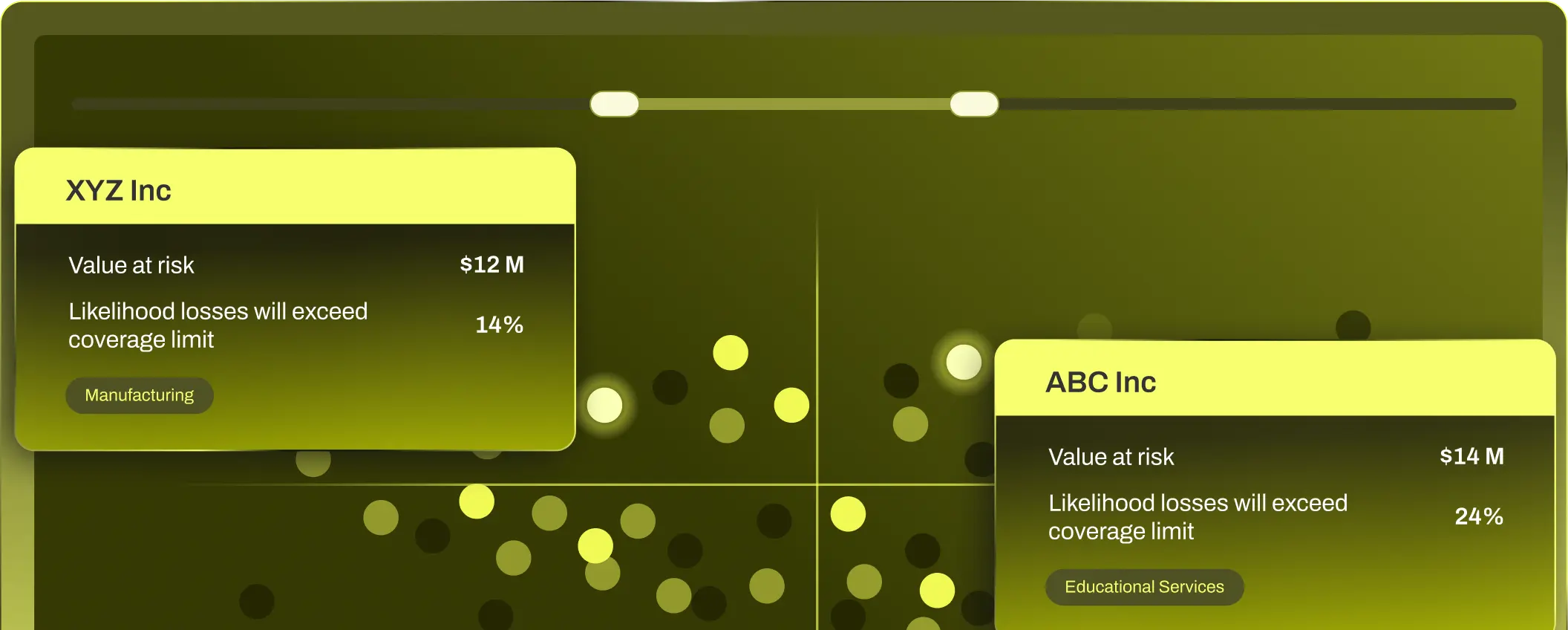

Nous faisons cela pour chaque organisation, en recomposant leurs profils de risque individuels en une vision composite du risque à travers l’ensemble du portefeuille Résilience. Ce que nous apprenons renforce chaque entreprise que nous servons, alimentant notre résilience cybernétique collective.

CYBER RISK MANAGEMENT

Tout ce dont vous avez besoin pour mesurer et gérer le risque cybernétique

Cyberassurance

Priorisation des investissements en titres

Risque multi-entités et portefeuille

Obtenez une assurance cybernétique complète quand vous en avez besoin, ainsi que des outils pour prévenir les pertes dès le départ.

Top-Rated Coverage with Broad Market Appetite

Experienced, Sustainable Underwriting

24/7 in-house claims and incident management

Priorisez les risques qui comptent le plus pour votre entreprise — quantifiés à l’aide de données de réclamations réelles et validés par des experts en sécurité.

Surveillance et atténuation des risques en temps réel

Priorisation des contrôles quantifiés financièrement

Test et validation de scénarios d’attaque réels

Obtenez des évaluations des risques continues et basées sur l’argent pour toute votre organisation — entièrement automatisées.

Évaluations automatisées des risques pour chaque filiale et unité d’affaires

Voyez quels contrôles de sécurité comptent le plus — classés par impact monétaire

Surveillez les menaces à travers toute votre organisation à partir d’un seul endroit

CALCULATRICE DE RISQUE CYBERNÉTIQUE

Savez-vous ce que votre organisation risque de perdre face au risque cybernétique?

Notre calculateur de risque cybernétique mesure le risque cybernétique de votre organisation, en termes monétaires, afin de vous aider à comprendre votre exposition au risque et les pertes financières potentielles.

NOTRE AVANTAGE DES DONNÉES

Seules les données financières réelles offrent une précision

Quantification du risque — en dollars et en cents

N’importe qui peut promettre d’atténuer les risques en investissant davantage dans la cybersécurité – mais à quel prix? Seulement en ayant accès à

Les données sur les réclamations financières et les pertes peuvent-ils prendre des décisions vraiment éclairées.

HISTOIRES DE RÉUSSITE CLIENT

Voyez l’impact de

La cyberrésilience en action

Gardez une longueur d’avance sur les risques cybernétiques grâce aux dernières informations sur les menaces et aux meilleures pratiques

L’heure de la résilience est venue.